个人主机入侵网络攻击的步骤

发布时间:2009-06-13 00:18:16 作者:佚名  我要评论

我要评论

个人主机入侵网络攻击的步骤

第一步:隐藏自已的位置

为了不在目的主机上留下自己的IP地址,防止被目的主机发现,老练的攻击者都会尽 量通过“跳板”或“肉鸡”展开攻击。所谓“肉鸡”通常是指,HACK实现通过后门程序控制 的

个人主机入侵网络攻击的步骤

第一步:隐藏自已的位置

为了不在目的主机上留下自己的IP地址,防止被目的主机发现,老练的攻击者都会尽 量通过“跳板”或“肉鸡”展开攻击。所谓“肉鸡”通常是指,HACK实现通过后门程序控制 的傀儡主机,通过“肉鸡”开展的扫描及攻击,即便被发现也由于现场遗留环境的IP地址是 “肉鸡”的地址而很难追查。

第二步:寻找目标主机并分析目标主机

攻击者首先要寻找目标主机并分析目标主机。在Internet上能真正标识主机的是IP地 址,域名是为了便于记忆主机的IP地址而另起的名字,只要利用域名和IP地址就可以顺利地 找到目标主机。当然,知道了要攻击目标的位置还是远远不够的,还必须将主机的操作系统 类型及其所提供服务等资料作个全面的了解。此时,攻击者们会使用一些扫描器工具,以试 图获取目标主机运行的是哪种操作系统的哪个版本,系统有哪些帐户,开启了哪些服务,以 及服务程序的版本等资料,为入侵作好充分的准备。

第三步:获取帐号和密码,登录主机

攻击者要想入侵一台主机,首先要有该主机的一个帐号和密码,否则连登录都无法进 行。这样常迫使他们先设法盗窃帐户文件,进行破解,从中获取某用户的帐户和口令,再寻 觅合适时机以此身份进入主机。当然,利用某些工具或系统漏洞登录主机也是攻击者常用的 一种技法。

第四步:获得控制权

攻击者们利用各种工具或系统漏洞进入目标主机系统获得控制权之后,就会做两件事 :清除记录和留下后门。他会更改某些系统设置、在系统中置入特洛伊木马或其他一些远程 操纵程序,以便日后可以不被觉察地再次进入系统。此外,为了避免目标主机发现,清除日 志、删除拷贝的文件等手段来隐藏自己的踪迹之后,攻击者就开始下一步的行动。

第五步:窃取网络资源和特权

攻击者找到攻击目标后,会继续下一步的攻击。如:下载敏感信息;窃取帐号密码、 个人资料等。

三、网络攻击的原理和手法

1、从扫描开始

扫描往往是攻击的前奏,通过扫描,搜集目标主机的相关信息,以期寻找目标主机的漏洞。 常见的扫描工具有X-scan、superscan、流光、X-port等。

在这些工具中,国产的X-scan与流光可算的上是两个“利器”,这两个工具不但具有相当快 的扫描速度和精确度(个人感觉X-scan在扫描速度上可能更快一点),同时还是发起攻击的 第一手选择,当然在攻击方面,流光更为强悍些。

除了常见个WWW(80)、FTP(21)、TELNET(23)等,查查十大高风险事件,我们就知道, 攻击者通常还对下列端口很感兴趣:

135:MS RPC,可以产生针对Windows 2000/XP RPC服务远程拒绝服务攻击,以及RPC溢出漏 洞,著名的“冲击波”“震荡波”就是利用DCOM RPC感染设备;

137~139:NetBIOS,WINDOWS系统通过这个端口提供文件和打印共享;

445:Microsoft-ds,非常重要的端口,LSASS漏洞、RPC定位漏洞都在这里出现;

1433:Microsoft SQL,后面会提到,SQL SERVER默认安装时留下的空口令SA用户可以让攻 击者为所欲为;

5632:PCANYWERE,一种远程终端控制软件;

3389:WINDOWS远程终端服务

4899:RADMIN,一种远程终端控制软件

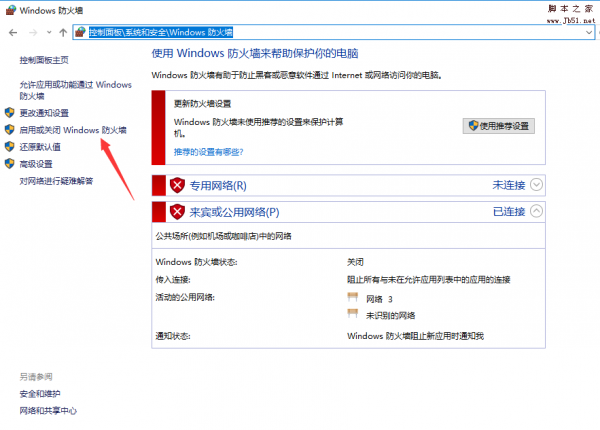

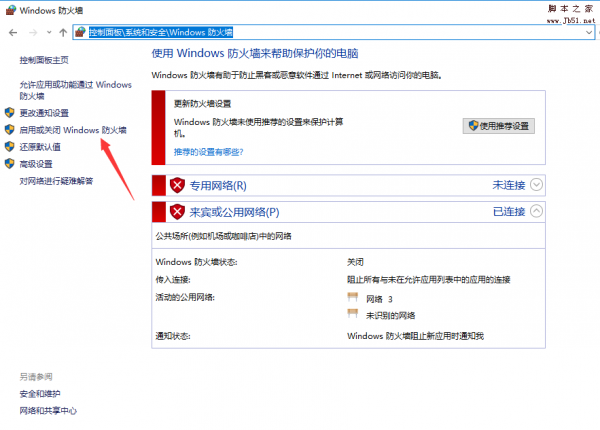

由此可见,没有扫描,自然也就没有攻击,从安全的角度的来说,个人主机最安全的系统应 该算是WINDOWS98,由于WINDOWS98几乎不开启任何服务,自然也没有任何开放端口,没有端 口,对于这类系统攻击的可能性就大大降低。当然,XP在打了SP2的补丁后,等于有了一个 基于状态的个人防火墙,相对安全性也提高了很多。

第一步:隐藏自已的位置

为了不在目的主机上留下自己的IP地址,防止被目的主机发现,老练的攻击者都会尽 量通过“跳板”或“肉鸡”展开攻击。所谓“肉鸡”通常是指,HACK实现通过后门程序控制 的傀儡主机,通过“肉鸡”开展的扫描及攻击,即便被发现也由于现场遗留环境的IP地址是 “肉鸡”的地址而很难追查。

第二步:寻找目标主机并分析目标主机

攻击者首先要寻找目标主机并分析目标主机。在Internet上能真正标识主机的是IP地 址,域名是为了便于记忆主机的IP地址而另起的名字,只要利用域名和IP地址就可以顺利地 找到目标主机。当然,知道了要攻击目标的位置还是远远不够的,还必须将主机的操作系统 类型及其所提供服务等资料作个全面的了解。此时,攻击者们会使用一些扫描器工具,以试 图获取目标主机运行的是哪种操作系统的哪个版本,系统有哪些帐户,开启了哪些服务,以 及服务程序的版本等资料,为入侵作好充分的准备。

第三步:获取帐号和密码,登录主机

攻击者要想入侵一台主机,首先要有该主机的一个帐号和密码,否则连登录都无法进 行。这样常迫使他们先设法盗窃帐户文件,进行破解,从中获取某用户的帐户和口令,再寻 觅合适时机以此身份进入主机。当然,利用某些工具或系统漏洞登录主机也是攻击者常用的 一种技法。

第四步:获得控制权

攻击者们利用各种工具或系统漏洞进入目标主机系统获得控制权之后,就会做两件事 :清除记录和留下后门。他会更改某些系统设置、在系统中置入特洛伊木马或其他一些远程 操纵程序,以便日后可以不被觉察地再次进入系统。此外,为了避免目标主机发现,清除日 志、删除拷贝的文件等手段来隐藏自己的踪迹之后,攻击者就开始下一步的行动。

第五步:窃取网络资源和特权

攻击者找到攻击目标后,会继续下一步的攻击。如:下载敏感信息;窃取帐号密码、 个人资料等。

三、网络攻击的原理和手法

1、从扫描开始

扫描往往是攻击的前奏,通过扫描,搜集目标主机的相关信息,以期寻找目标主机的漏洞。 常见的扫描工具有X-scan、superscan、流光、X-port等。

在这些工具中,国产的X-scan与流光可算的上是两个“利器”,这两个工具不但具有相当快 的扫描速度和精确度(个人感觉X-scan在扫描速度上可能更快一点),同时还是发起攻击的 第一手选择,当然在攻击方面,流光更为强悍些。

除了常见个WWW(80)、FTP(21)、TELNET(23)等,查查十大高风险事件,我们就知道, 攻击者通常还对下列端口很感兴趣:

135:MS RPC,可以产生针对Windows 2000/XP RPC服务远程拒绝服务攻击,以及RPC溢出漏 洞,著名的“冲击波”“震荡波”就是利用DCOM RPC感染设备;

137~139:NetBIOS,WINDOWS系统通过这个端口提供文件和打印共享;

445:Microsoft-ds,非常重要的端口,LSASS漏洞、RPC定位漏洞都在这里出现;

1433:Microsoft SQL,后面会提到,SQL SERVER默认安装时留下的空口令SA用户可以让攻 击者为所欲为;

5632:PCANYWERE,一种远程终端控制软件;

3389:WINDOWS远程终端服务

4899:RADMIN,一种远程终端控制软件

由此可见,没有扫描,自然也就没有攻击,从安全的角度的来说,个人主机最安全的系统应 该算是WINDOWS98,由于WINDOWS98几乎不开启任何服务,自然也没有任何开放端口,没有端 口,对于这类系统攻击的可能性就大大降低。当然,XP在打了SP2的补丁后,等于有了一个 基于状态的个人防火墙,相对安全性也提高了很多。

相关文章

- 很多游戏服务器租用的时候会出现一些封UDP的字眼,网上一些文章也说UDP协议不可靠!为什么要封UDP呢?既然不可靠,为什么有些人还要使用它呢?今天与你们分享一下UDP,希望2024-05-07

- 魔兽世界服务器被攻击在目前来说也是比较常见的,同行竞争激烈,在官服开放时也遇到过DDOS攻击,要是飞飞没记错是在22年9月14日,从刚开始的身份验证服务器出现问题,到确2023-07-17

- 这篇文章主要分享一下五大免费企业网络入侵检测(IDS)工具,当前企业对于网络安全越来越重视,那么后期可能就需要大家多多关注一些安全工具的使用于检测2019-12-01

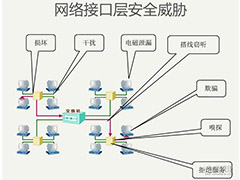

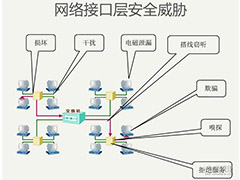

网络协议是什么呢?网络协议是网络中计算机或设备之间进行通信的一系列规则集合。本文中小编介绍的是网络协议和安全威胁的关系,需要的朋友不妨阅读本文了解一下2019-04-02

网络协议是什么呢?网络协议是网络中计算机或设备之间进行通信的一系列规则集合。本文中小编介绍的是网络协议和安全威胁的关系,需要的朋友不妨阅读本文了解一下2019-04-02 DDoS攻击是由DoS攻击转化的,这项攻击的原理以及表现形式是怎样的呢?要如何的进行防御呢?本文中将会有详细的介绍,需要的朋友不妨阅读本文进行参考2019-01-15

DDoS攻击是由DoS攻击转化的,这项攻击的原理以及表现形式是怎样的呢?要如何的进行防御呢?本文中将会有详细的介绍,需要的朋友不妨阅读本文进行参考2019-01-15 本文中介绍的是基于Web攻击的方式发现并攻击物联网设备,感兴趣的朋友不妨阅读本文进行了解2019-01-11

本文中介绍的是基于Web攻击的方式发现并攻击物联网设备,感兴趣的朋友不妨阅读本文进行了解2019-01-11 起首说说挟制路由器是什么意思,路由器挟制平日指的是,开启了无线网络功效的无线路由器,攻击者经由过程破解无线暗码衔接上无线网后,再登录路由治理界面来节制全部无线网2018-05-16

起首说说挟制路由器是什么意思,路由器挟制平日指的是,开启了无线网络功效的无线路由器,攻击者经由过程破解无线暗码衔接上无线网后,再登录路由治理界面来节制全部无线网2018-05-16

大势至共享文件监控软件、共享文件权限管理软件主控端与客户端的连接设

这篇文章主要介绍了大势至共享文件监控软件、共享文件权限管理软件主控端与客户端的连接设置方法详解,,小编觉得还是挺不错的,具有一定借鉴价值,下面就来和小编一起看看2018-01-25

详细介绍sd卡加密软件的选择以及给sd卡设置密码、给sd卡加密

这篇文章主要介绍了详细介绍sd卡加密软件的选择以及给sd卡设置密码、给sd卡加密,如何保护sd卡文件的安全,如何给SD卡设置密码、如何给SD卡加密,下面就跟小编一起来看看吧2018-01-19

server2008共享设置、服务器共享文件设置、服务器设置共享文件夹的方法

这篇文章主要介绍了server2008共享设置、服务器共享文件设置、服务器设置共享文件夹的方法详细介绍,保护服务器共享文件设置访问权限,让每个部门只访问自己的共享文件等,2018-01-19

最新评论