入侵金奔腾公司网站实例(图)

互联网 发布时间:2008-10-08 19:36:05 作者:佚名  我要评论

我要评论

打开网站发现IIS设置了允许目录浏览,这就好办了。服务器上的文件全在我们眼皮底下了。

如图1:

接着在http://www.jinbenteng.com/yth2/看见articles目录,articles

通过查看数据库源文件发现里面有如下代码:

图12

不过我们可以过滤他。

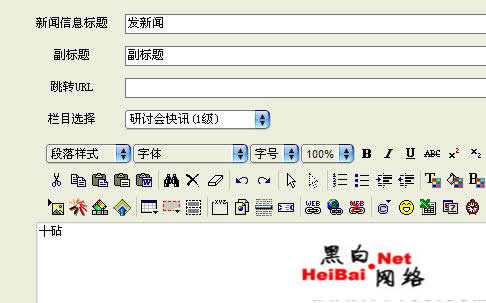

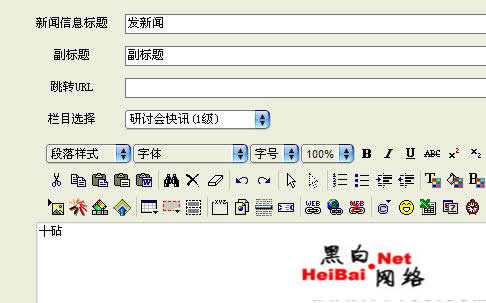

我们先用普通管理员去发布一条新闻,发布新闻内容里面填写:┼砧

图13

再打开http://www.jinbenteng.com/yth2/articles/ly.asp去留言!留言内容填写:┠砾

图14

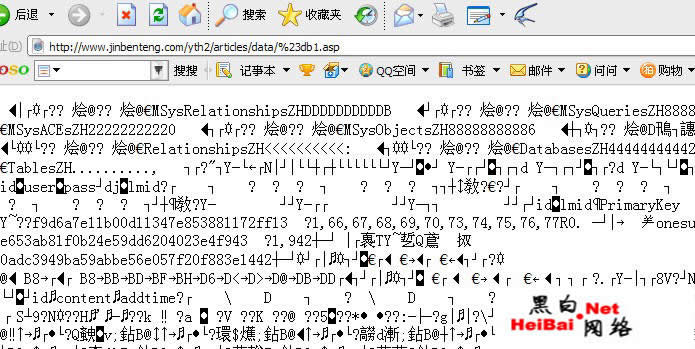

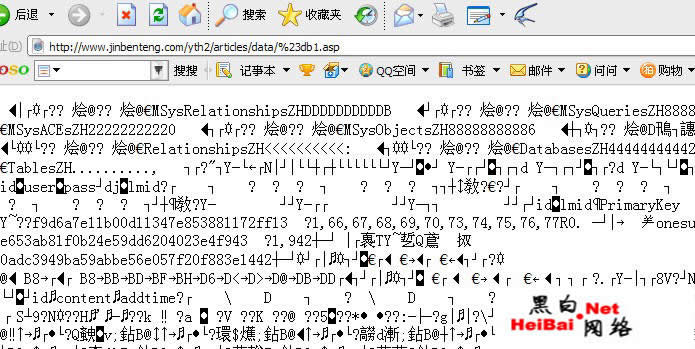

好了,我们再访问

http://www.jinbenteng.com/yth2/articles/data/#db1.asp

图15

呵呵,成功解析了。

下面又去留言,留言内容输入┼攠數畣整爠煥敵瑳∨∣┩愾┼砧再用ASP连接段连接。密码为#。突破数据过滤思路,原创者的帖子地址:http://forum.eviloctal.com/viewthread.php?tid=29824&highlight=loop里面非常详细的讲解了具体利用过程以及原理!

图12

不过我们可以过滤他。

我们先用普通管理员去发布一条新闻,发布新闻内容里面填写:┼砧

图13

再打开http://www.jinbenteng.com/yth2/articles/ly.asp去留言!留言内容填写:┠砾

图14

好了,我们再访问

http://www.jinbenteng.com/yth2/articles/data/#db1.asp

图15

呵呵,成功解析了。

下面又去留言,留言内容输入┼攠數畣整爠煥敵瑳∨∣┩愾┼砧再用ASP连接段连接。密码为#。突破数据过滤思路,原创者的帖子地址:http://forum.eviloctal.com/viewthread.php?tid=29824&highlight=loop里面非常详细的讲解了具体利用过程以及原理!

相关文章

CC主要是用来攻击页面的,大家都有这样的经历,就是在访问论坛时,如果这个论坛比较大,访问的人比较多,打开页面的速度会比较慢,对不?!一般来说,访问的人越多,论坛的页2024-01-06

CC主要是用来攻击页面的,大家都有这样的经历,就是在访问论坛时,如果这个论坛比较大,访问的人比较多,打开页面的速度会比较慢,对不?!一般来说,访问的人越多,论坛的页2024-01-06 入侵者主要通过Potato程序攻击拥有SYSTEM权限的端口伪造网络身份认证过程,利用NTLM重放机制骗取SYSTEM身份令牌,最终取得系统权限,该安全风险微软并不认为存在漏洞,所以2021-04-15

入侵者主要通过Potato程序攻击拥有SYSTEM权限的端口伪造网络身份认证过程,利用NTLM重放机制骗取SYSTEM身份令牌,最终取得系统权限,该安全风险微软并不认为存在漏洞,所以2021-04-15 这篇文章主要介绍了文件上传漏洞全面渗透分析小结,这里主要为大家分享一下防御方法,需要的朋友可以参考下2021-03-21

这篇文章主要介绍了文件上传漏洞全面渗透分析小结,这里主要为大家分享一下防御方法,需要的朋友可以参考下2021-03-21- 这篇文章主要介绍了sql手工注入语句&SQL手工注入大全,需要的朋友可以参考下2017-09-06

- 这篇文章主要介绍了详解Filezilla server 提权,需要的朋友可以参考下2017-05-13

FileZilla Server 2008 x64 提权与防御方法

这篇文章主要介绍了FileZilla Server 2008 x64 提权与防御方法,需要的朋友可以参考下2017-05-13- 不久之前我们说过关于http和https的区别,对于加密的https,我们一直认为它是相对安全的,可今天要讲的是,一种绕过HTTPS加密得到明文信息的web攻击方式,不知道这消息对你2016-08-10

iPhone和Mac也会被黑 一条iMessage密码可能就被盗了

一直以来苹果系统的安全性都是比安卓要高的,但是再安全的系统也免不了漏洞,苹果也一样。最近爆出的新漏洞,只需要接收一条多媒体信息或者iMessage就会导致用户信息泄露。2016-07-27- 国家正在修正关于黑客方面的法律法规,有一条震惊黑客圈的“世纪佳缘”起诉白帽黑客事件,深深的伤害了广大黑客们的心,加上扎克伯格和特拉维斯·卡兰尼克账号被盗,于是黑2016-07-11

如何逆向破解HawkEye keylogger键盘记录器进入攻击者邮箱

面对恶意邮件攻击,我们就只能默默忍受被他攻击,连自我保护能力都没有谈什么反抗?让人痛快的是,如今有了解决办法,逆向破解键盘记录器,进入攻击者邮箱2016-07-06

最新评论