详情介绍

x64_dbg 是 Windows 下的 32/64 位调试器,类似 ollydbg。x64 dbg 采用 QT 平台编写,官方包含简体中文语言。熟悉 ollydbg 调试工具的应该很容易上手。x64 dbg 整体前景比较乐观,功能有待更强。

x64_dbg 中文版功能

开源

直观和熟悉的新用户界面

类似C的表达式解析器

DLL和EXE文件的全功能调试(TitanEngine)

IDA般的侧边栏与跳跃箭头

IDA样的指令令牌高亮(高亮寄存器等)

存储器映射

符号观

线程视图

内容敏感的注册查看

完全可定制的配色方案

动态识别模块和串

进口重构集成(青蟹)

快反汇编(BeaEngine)

用户数据库(JSON)征求意见,标签,书签等。

不断增长的API插件的支持

可扩展的,可调试的脚本语言自动化

多数据类型的内存转储

基本调试符号(PDB)的支持

动态堆栈视图

内置汇编(XEDParse)

查看你的补丁,并将它们保存到磁盘

内置的十六进制编辑器

查找内存模式

x64_dbg 概述

积极发展

x64_dbg正在不断的积极发展。

GPLv3

我们同时提供了可执行文件和源代码。随意作出贡献。

自定义

C ++编写的插件,改变颜色和调整你的喜好。

X64/X32支持

x64_dbg可以调试x64和X32的应用程序。只有一个接口。

建立在开源库

x64_dbg使用的Qt,TitanEngine,BeaEngine,青蟹,杨松,LZ4和XEDParse。

操作简单,功能强大的开发

x64_dbg使用C ++和Qt4的快速添加新的功能。

脚本化

x64_dbg有一个集成的,可调试,ASM-like脚本语言。

社区意识

x64_dbg有许多功能的倒车社会思想或创建的。

伸缩

编写插件来添加脚本命令或集成的工具。

利用x64_dbg破解一个最简单的64位小程序的教程

最近在研究学习一些逆向的东西,其实之前也涉及到这方面的东西,只是之前的系统和应用,基本上都是32位的,所以直接用od来分析就行了,这方面的资料在网上很多,随便一搜到处都是,不过随着技术的不断发展,64位系统出现了,随之64位的应用也出现了,而od只能分析32位应用,所以一些64位应用,od是没办法分析逆向的,所以,在这里要提到另一个可以用于分析64位应用的调试软件,名字叫x64_dbg。网上对于这款软件的介绍很少,只是说能分析64位应用,具体用法也找不到,不过我找到了它的一个教程,里面有一个最简单的64位应用,但网上是用英文介绍的,对于一些英文不好的同学来说,看起来可能比较费力,我就大概说说我自己的一个分析过程,供大家学习!对了,先提醒一下哈,我现在还是在这方面的一个极度小白,说的不好或者不对的地方,请各位及时提出来哈!

首先是这个最简单的64位小程序, ,首先打开这个exe,

,首先打开这个exe, ,我们会发现,这是一个叫输入密码的小应用,当然了,我们肯定不知道这个密码到底是多少,那么好,我们就随便输入一个密码123456试试,

,我们会发现,这是一个叫输入密码的小应用,当然了,我们肯定不知道这个密码到底是多少,那么好,我们就随便输入一个密码123456试试,

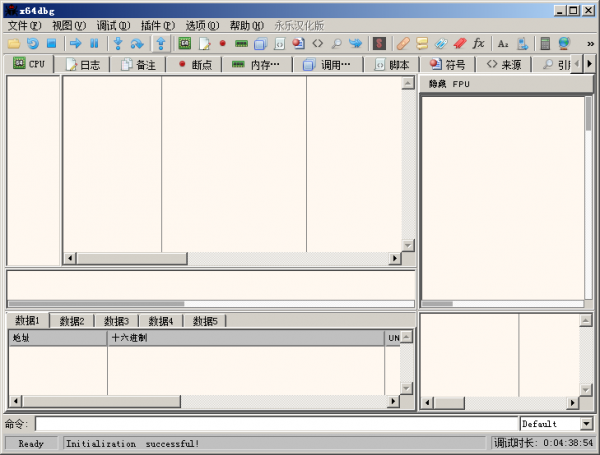

当然了,这个密码肯定不对,软件也提示了,那我们怎么办呢?这个时候就需要用到文章开始的分析工具了,x64_dbg。我们先打开这个

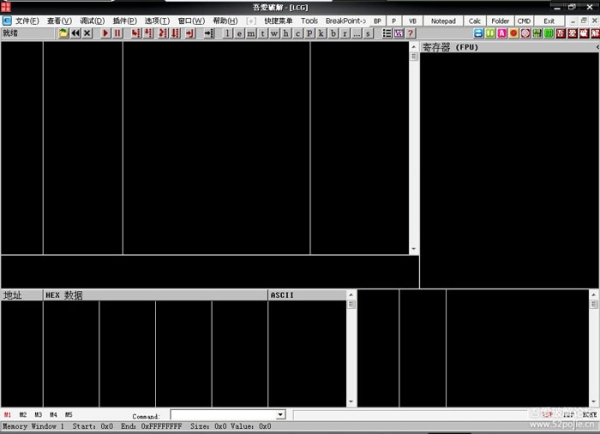

我们可以看到,这个工具,整体跟od极为相似,所以我相信,会用od的人,对于x64_dbg来说,肯定不是什么问题。然后我们再用x64_dbg打开simple.exe,当然了,打开方法有两种,一种是file里面f3,打开这个exe,也可以file里面alt+a,附加exe进程,两种方式对于这个应用来说,基本没什么区别,好了,我们先打开这个exe,附加到这个x64_dbg中来,会得到如下界面

熟悉od的同学,肯定对这种界面相当熟悉了吧,具体的我也不多说了,下面看看如何破解这个exe,还记得刚才我们输入了一个123456吗?exe会弹出一个提示框,上面提示了一句话,“Authentication Failed.Invalid Password”,那好,就从这句话入手,在cpu界面,点击右键,选择搜索字符串

搜索这句话,就能得到以下的东西

那好,我们点击进去看看是什么?

会od的朋友,看到这里,应该就比较明白了,中间有一个jnz跳转,然后再弹出的这句话,我们可以猜想一下,应该是密码输入不正确,就导致了这个跳转,先来点简单的,要如何不让程序跳转呢?最简单的方法,现在是跳转的0x59ea68,其实下一个地址是0x59ea5a,我们先把跳转地址改成跳转到下一行吧,首先,在0x59ea58这行按F2下一个断点,然后在应用里面输入123456,看会不会在这里断下来

很好,断下来了,我们再将地址改成如图所示,点ok,再运行,很好,已经提示正确了

如果我们要保存修改过的exe,如何保存呢?上面有一个

另外保存一个exe,这样,你无论输入什么,都会提示正确了。目前破解算是完成了第一步。

然后我们再看看第二步,怎么才能得到正确的密码呢?其实这个才是我们破解一个应用比较关键的问题,有些应用,我们可能不会给它打补丁,只需要了解了他内部的东西,直接就可以破解了,我们再重新来看看跳转前,有一句,lea rdx, qword ptr ds:[59EAF8],执行完后,再来跳转的,看来这个应该是比较,那我们dump一个0x59EAF8的值,看看是什么

看到这个,这么长一段字符,编程的同学,应该都能猜到,这个应该是md5,那我们看看这个md5能不能解密呢?虽然说md5是不可逆的,但如果有字典,有些还是可以,那我们来试试,先拷出这段字符串10db8e415b857a61e18ef5d4db8e4f38,上网解密试试

没想到真的解开了,看来密码可能是这个,我们来试试

果然,密码真的是这个,到此,这个sample.exe的分析到此也结束了。

小结:这个exe本身是一个非常非常简单的应用,所以分析也十分简单,所以大家不要笑我哈,后面碰到的应用,肯定比这个复杂不止十倍以上,所以大家在分析的时候,要根据应用本身的情况来分析,我写这个教程的目的,还有一个,因为x64_dbg网上能查到的资料确实不多,我写了这个,希望以后有人用到这个分析软件时,提供一点点思路!

下载地址

人气软件

相关文章

-

开源.Net脱壳工具 .Net Reactor Slayer v6.4.0 汉化免费绿色版

开源.Net脱壳工具 .Net Reactor Slayer v6.4.0 汉化免费绿色版这是一个功能十分强大的NET编程脱壳工具,基于.NET Reactor的开源反混淆器打造,.Net Reactor Slayer 是针对使用 .NET Reactor 加壳后进行脱壳的工具...

-

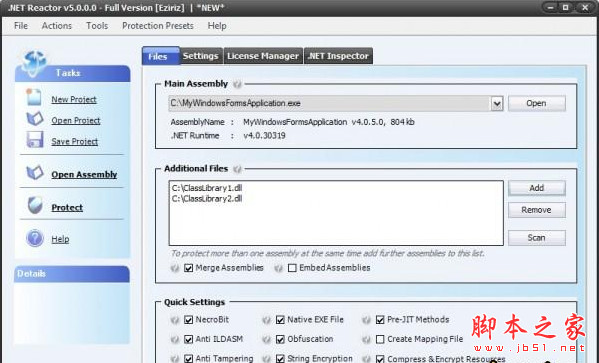

Eziriz .NET Reactor v6.8.0.0 安装授权版(附激活补丁) 64位

Eziriz .NET Reactor v6.8.0.0 安装授权版(附激活补丁) 64位Eziriz .NET Reactor 6是一款功能非常强大的代码保护和软件防盗版工具,完全由.NET框架编写。.NET Reactor支持NET平台的软件许可系统,并支持NET程序集所有语言...

-

UPX加壳脱壳工具 v4.2.3 绿色免费版

UPX加壳脱壳工具 v4.2.3 绿色免费版UPX加壳脱壳工具可以提供我们专业的系统功能,在硬件基础上可以进行加壳脱壳的功能,然后开发者也是为了广大网友们,就做成了这个UPX工具,欢迎下载使用...

-

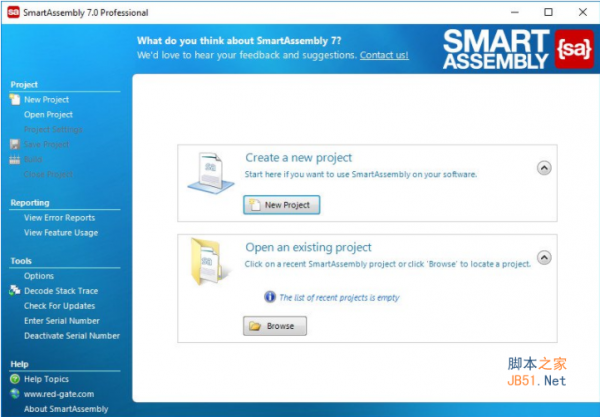

.NET混淆器 SmartAssembly 7 Professional v7.4.5.3983 免费版(含注册机)

.NET混淆器 SmartAssembly 7 Professional v7.4.5.3983 免费版(含注册机)SmartAssembly Professional是一款专为开发者打造的防止反编译工具,又称.NET混淆器,它可以有效地混淆开发的代码,这样就可以大大地提高反编译的难度,避免难度被人恶意编...

-

CR UPX脱壳终结者 V3.14 绿色免费版

CR UPX脱壳终结者 V3.14 绿色免费版CR UPX脱壳2015是一款最新的变成脱壳辅助工具,它拥有独立的反编译算法,基本上可为所有软件进行脱壳处理,当然部分软件除外,CR UPX脱壳终结者绿色免费...

-

x64_dbg(Windows下64 位调试器) v2.5 永乐汉化版

x64_dbg(Windows下64 位调试器) v2.5 永乐汉化版Windows 下的 64位调试器由永乐汉化发布,x64_dbg 是 Windows 下的 64位调试器,类似 OllyDbg,熟悉 OllyDbg 调试工具的应该很容易上手,整体前景比较乐观,功能有待更强...

下载声明

☉ 解压密码:www.jb51.net 就是本站主域名,希望大家看清楚,[ 分享码的获取方法 ]可以参考这篇文章

☉ 推荐使用 [ 迅雷 ] 下载,使用 [ WinRAR v5 ] 以上版本解压本站软件。

☉ 如果这个软件总是不能下载的请在评论中留言,我们会尽快修复,谢谢!

☉ 下载本站资源,如果服务器暂不能下载请过一段时间重试!或者多试试几个下载地址

☉ 如果遇到什么问题,请评论留言,我们定会解决问题,谢谢大家支持!

☉ 本站提供的一些商业软件是供学习研究之用,如用于商业用途,请购买正版。

☉ 本站提供的x64_dbg(Windows下64 位调试器) v2.5 永乐汉化版资源来源互联网,版权归该下载资源的合法拥有者所有。

![PEiD 强大侦壳工具 0.95 汉化绿色版[已测]](http://img.jbzj.com/do/uploads/litimg/120731/10512212R4.gif)